Qu'est-ce qu'une Attaque des 51%, le pire Cauchemar de Bitcoin ?

Afin de miner plus facilement du bitcoin (BTC), les mineurs se regroupent le plus souvent en des pools. Ce regroupement leur permet essentiellement de mutualiser les efforts pour avoir une meilleure puissance de résolution. Cependant, l’importance d’un pool peut s’avérer dévastatrice pour l’ensemble de la communauté. L’une des conséquences les plus redoutées dans ce cas n’est rien d’autre qu’une attaque des 51%. Mais de quoi s’agit-il réellement ? Quelles sont les conséquences d’une telle attaque et comment se réalise-t-elle ? Le contenu de cet article vous permettra surement d’y voir plus clair.

Une prise de contrôle hostile

L’attaque des 51% consiste en une prise de contrôle hostile de la blockchain par un groupe d’individus détenant la majorité de la puissance de calcul du réseau. Les attaquants peuvent de ce fait annuler les transactions effectuées par les autres et décider de celles qui seront validées. Cette attaque malveillante prend pour cible une blockchain de type Pow (Proof of Work). C’est en réalité ce mode de gouvernance qui rend l’attaque possible et qui en fait la cible parfaite. En effet, dans cette gouvernance décentralisée, le registre de transaction est mis à jour en fonction de ce que la majorité approuve.

Résultat, c’est la chaîne de blocs la plus longue qui est enregistrée et partagée, car elle est représentative de la majorité des mineurs. Après tout, il faut la majorité de la puissance de calcul pour créer la version la plus longue de la chaîne. Cela permet notamment qu’un bloc modifié soit automatiquement rejeté par la majorité du réseau. Cette mesure n’empêche cependant que les attaques isolées et les petites tentatives de détournement de la blockchain. Si un pool minier aux intentions malveillantes détenait ce pouvoir, elle peut facilement réaliser l’attaque des 51%.

Présentation des différentes étapes d’une attaque 51% sur Bitcoin

Pour illustrer parfaitement le déroulement d’une attaque des 51%, nous allons considérer une entité de minage X décidant de s’attaquer à la blockchain Bitcoin. Bien entendu, cette entité hostile doit détenir la majorité de la puissance de calcul du réseau.

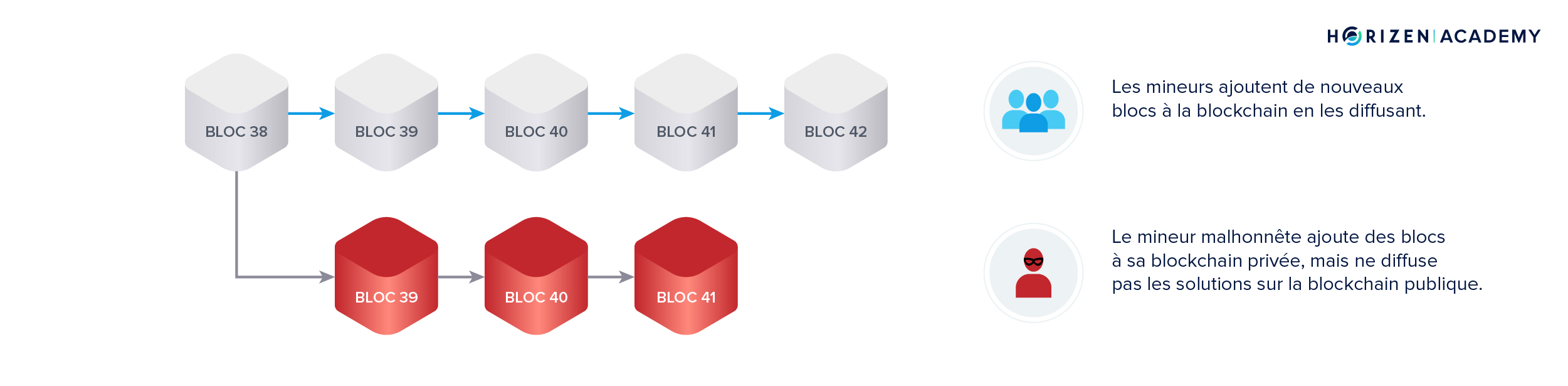

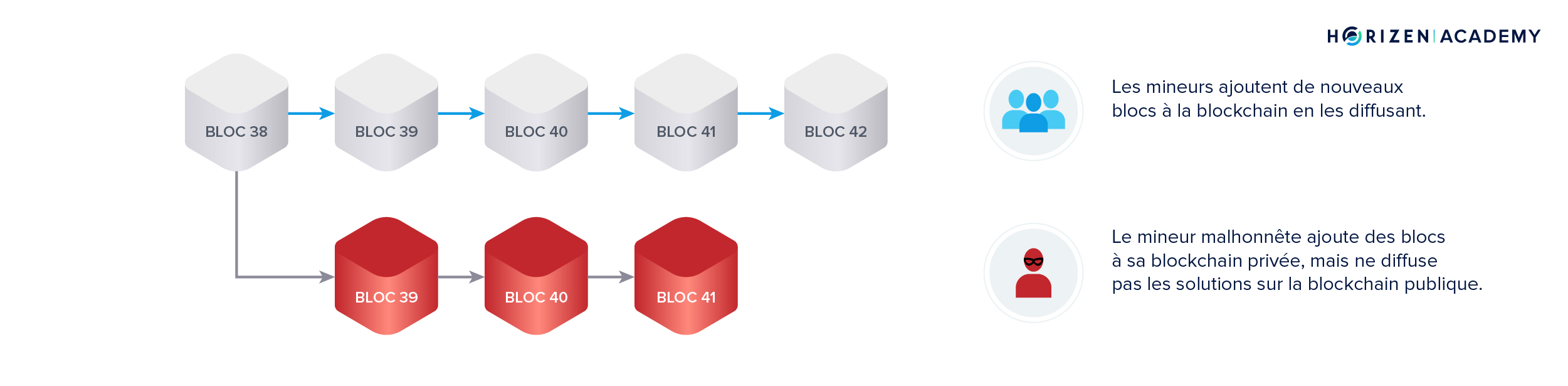

Tout commence par la résolution d’un hash par l’entité X pour la formation d’un bloc. Cependant, ce nouveau bloc formé ne sera pas immédiatement communiqué aux autres mineurs pour vérification et insertion dans la chaîne. Il servira plutôt de base afin de démarrer une autre chaîne parallèle qui sera seulement connue de l’entité X. Nous avons donc une chaîne publique (la vraie) et une chaîne illicite qui se forme en secret.

L’entité X va maintenant réaliser une transaction qui sera partagée sur la chaîne publique. Cette transaction consistera en un achat de bien contre une certaine quantité de bitcoins. Cette transaction sera approuvée et enregistrée sur la blockchain publique. Toutefois, elle ne figurera pas dans le registre de la chaîne illicite qui continue de se développer en secret. La validation étant faite sur la chaîne publique, le bien sera livré à l’entité X. La falsification des données étant réussie, l’entité X va maintenant déployer toute sa puissance de calcul pour que sa chaîne fictive soit la plus longue.

Une fois que l’extension de la chaîne est finie, notre nouvelle entité va maintenant diffuser cette version au reste du réseau. Si la puissance de calcul disponible est suffisante, cette nouvelle chaîne sera considérée comme légitime, car étant la plus longue et soutenue par la majorité du réseau. La précédente transaction effectuée n’ayant pas été enregistrée sur celle-ci, l’entité X dispose à la fois du bien et des bitcoins qui sont supposés l’avoir acheté. Elle peut donc les réutiliser à d’autres fins, d’où la notion de Double Spending (double dépense) l’autre nom de l’attaque des 51%.

Conséquences et faisabilité d’une attaque 51% sur une blockchain

La première conséquence d’une telle attaque c’est que l’actif ayant fait l’objet de cette double dépense perdra de la valeur. Sa réputation en sera compromise, et celui-ci sera de moins en moins utilisé pour effectuer des transactions. Dans un cas autre que celui de la cryptomonnaie, l’attaque des 51% sur une blockchain permettra simplement de falsifier le contenu des informations qui y sont stockées. Bien que l’attaque des 51% soit théoriquement facile à réaliser pour peu que les conditions soient réunies, la réalité est tout autre.

En effet, il serait vraiment difficile, voire impossible pour un mineur, de déployer l’arsenal nécessaire pour avoir la puissance de calcul suffisante lui donnant la majorité des voix du réseau. Ce constat est particulièrement vrai sur la blockchain de Bitcoin, la plus ancienne, et mécaniquement la plus robuste, à tel point que réunir 51% de la puissance de calcul est virtuellement impossible (et/ou incroyablement cher).

Les contraintes logistiques et financières que cela implique paraissent insurmontables. Dans le cas où un pool minier avec les moyens nécessaires y songerait, il serait le premier affecté par l’attaque à cause de la chute de l’actif. Quand on sait tout l’investissement financier impliqué par le fonctionnement d’un pool minier, il est clair que l’action sera contre-productive. Et même si un pareil pool se constituait, l’alerte devrait être automatiquement lancée par le reste du réseau sur le danger potentiel qu’il représenterait.

S’il est vrai que le système de Proof of Work de Bitcoin parait propice à l’exécution d’une attaque des 51%, sa mise en œuvre est loin d’être évidente. En effet, une puissance de calcul et de hachage plus active permet d’accroître la sécurité contre cette attaque dans le cas du bitcoin. Toutefois, les petites communautés – cas du Bitcoin Gold (BTG)– y sont plus vulnérables et rendent l’attaque possible.

Maximisez votre expérience Cointribune avec notre programme 'Read to Earn' ! Pour chaque article que vous lisez, gagnez des points et accédez à des récompenses exclusives. Inscrivez-vous dès maintenant et commencez à cumuler des avantages.

Derrière la signature générique « Rédaction CT » se trouvent de jeunes journalistes et des auteurs aux profils particuliers qui souhaitent garder l’anonymat car impliqués dans l’écosystème avec certaines obligations.

Les propos et opinions exprimés dans cet article n'engagent que leur auteur, et ne doivent pas être considérés comme des conseils en investissement. Effectuez vos propres recherches avant toute décision d'investissement.